このドキュメントを読む前に必ず下記ドキュメントを参照してください。

Cloudflare社はインターネット通信を常時監視しアクセス状況やアタックの状況を[Cloudflare Radar]として公開しています。

[1.1.1.2]はこの[Cloudflare Radar]がアクセスドメインを下記カテゴリに分類したものをブロックします。

| カテゴリ | 解説 |

| Command and Control & Botnet |

[ボットネット]とは、攻撃者やサイバー犯罪者の制御下にある、悪性ソフトウェア(マルウェア)に感染したコンピューターのネットワークのことです。

[コマンド&コントロールサーバ」とは、[ボットネット]や[感染コンピュータのネットワーク]に対し、不正なコマンドを遠隔で頻繁に送信するために利用されるサーバのことです。

Cloudflareがこれに該当するサイトと認識したものをブロックします。

|

| Cryptomining | [クリプトマイニング]は仮想通貨を取得する手段で、この計算には膨大なCPUリソースを利用します。 標的のコンピュータをマルウェアに感染させ、意図せずクリプトマイニング処理を行わせる攻撃はクリプトジャッキングと呼ばれます。Cloudflareがこれに該当するサイトと認識したものをブロックします。 |

| Malware | コンピューターやその利用者に被害をもたらすことを目的とした、悪意のあるソフトウェアを[マルウェア]と呼びます。

もともとコンピューターウイルスやワームなどと呼ばれていましたが、悪意のあるソフトウェアを総称する用語としてマルウェアが広まりました。 Cloudflareがこれに該当するサイトと認識したものをブロックします。 |

| Phishing | [フィッシング] とは実在する組織を騙って、ユーザネーム、パスワード、アカウントID、ATMの暗証番号、クレジットカード番号といった個人情報を詐取することです。

電子メールのリンクから偽サイト (フィッシングサイト) に誘導し、そこで個人情報を入力させる手口が一般的に使われています。 Cloudflareがこれに該当するサイトと認識したものをブロックします。 |

| Spam | [スパム]とは、受け取り手が望んでいない、要求していない通信を大量に送信することをいいます。

Cloudflareは、不要な懸賞、アンケート、広告でユーザーをターゲットにすることで知られるサイトをブロックします。 |

1. [1.1.1.2]を利用する方法

利用するDNSの設定はデバイスのプロパティの設定で下記を指定する事によって行います。

| IPv4 | IPv6 | ||

| プライマリ | セカンダリ | プライマリ | セカンダリ |

| 1.1.1.2 | 1.0.0.2 | 2606:4700:4700::1112 | 2606:4700:4700::1002 |

しかし、上記は面倒なのでCloudflareの[1.1.1.1]アプリケーションを利用します。

1.[1.1.1.2]に切り替える方法

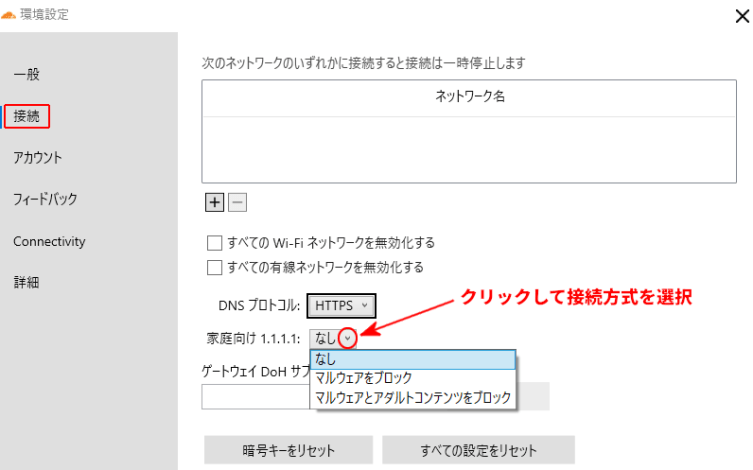

①画面の下にある歯車の隣のアイコンをクリックします。

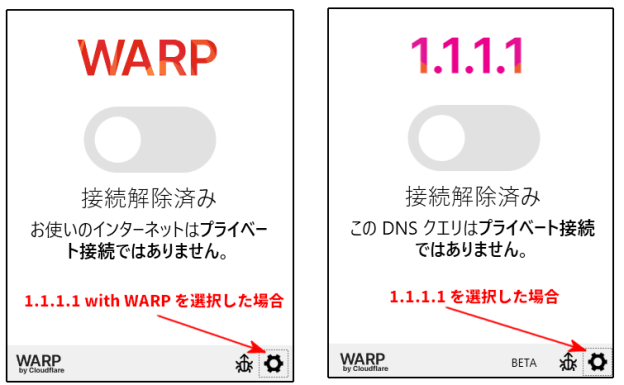

下図は[1.1.1.1]モードの図ですが[1.1.1.1 with WARP]モードでも操作方法は同じです。

両者の違いは[接続方法の違い]を参照して下さい。

②表示された画面から[接続]を選択し、接続先を切り替えます。

■[マルウェアをブロック]を選択します。

以上で[1.1.1.1]モード又は[1.1.1.1 with WARP]モードでも[1.1.1.2]に接続されます。

2.確認方法

Cloudflare社では下記の確認サイトを用意しています。安全なのでアクセスして見てください。

| カテゴリ | URL |

| Command and Control & Botnet | https://commandandcontrolandbotnet.testcategory.com |

| Cryptomining | https://cryptomining.testcategory.com |

| Malware | https://malware.testcategory.com |

| Phishing | https://phishing.testcategory.com |

| Spam | https://spam.testcategory.com |

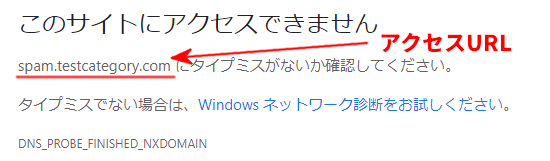

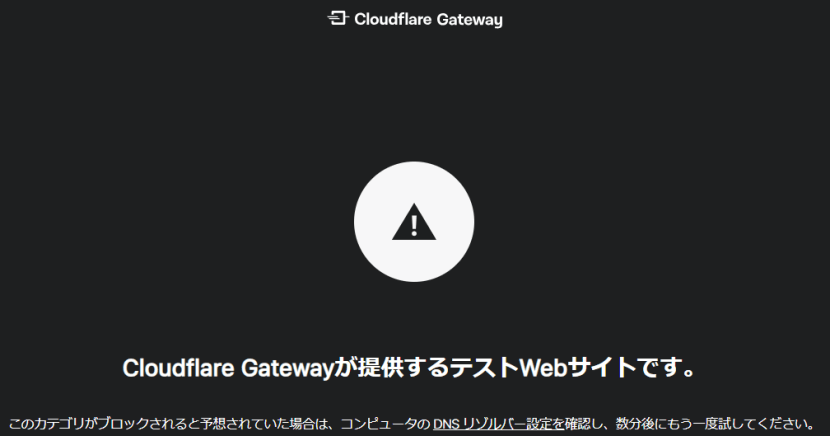

下記画面が表示されたらブロックされている事が確認できます。

下記画面が表示されたらブロックされていません。下図は日本語表示に変えた画面です。

以上でポリシーが適用されたか否かが確認できます。

メモ

上記でブロックできるカテゴリは下記になります。

[Command and Control & Botnet]、[Cryptomining]、[Malware]、[Phishing]、[Spam]です。

しかしCloudflareが認識しているセキュリティリスクのカテゴリには下記もあります。

[Anonymizer]、[Brand Embedding]、[DGA Domains ]、[DNS Tunneling]、[Private IP Address]、[Spyware]

これらをブロックする為には[1.1.1.2]接続でなく、ZTNAすなわちゼロトラストに移行する必要があり、Cloudflare社は、これも50名までは無償で提供しています。